Bienvenidos al curso de reparación de flashes Metz. Pasad pasad, que en el fondo hay sitio.

Cansado de que siempre me ocurra la misma avería en mi flash, y no dispuesto a volver a gastarme 90€ en una reparación, he tomado la determinación de investigar un poco y tratar de repararlo por mí mismo.

Esta guía puede ayudaros a resolver un problema parecido y ahorraros unas pelas si tenéis el material necesario en casa, o si podéis echar mano de algún amiguete que tenga material, maña y ganas.

Disclaimer / Descarga de Responsabilidad: no me hago responsable de lo que le pase a tu flash ni a tu persona durante el transcurso de la operación. El flash almacena grandes cargas de electricidad a alto voltaje, por lo que su manipulación puede ser peligrosa. Si te animas, es bajo tu propia responsabilidad.

Nota: Tampoco tengo ni idea de electrónica, por lo que mis consejos pueden no ser del todo acertados. Se me da muy bien soldar y tengo buena capacidad para centrarme en un problema, aprender los detalles que lo rodean y resolverlo. Pero no tengo una visión global de electrónica, así que alguna explicación puede ser un tanto burra.

PREGUNTAS FRECUENTES

¿Por qué tratar de repararlo en casa?

Porque cuando hablé por teléfono con el SAT oficial de Metz, nada más contarle el problema supieron determinar exactamente lo que le pasaba, y me comentaron que era una avería de lo más típica (no me quedó claro si en los Metz en general o solo en este modelo). Ya me ha pasado dos veces, y teniendo en cuenta que el componente cuesta unos 0,15€ me he arriesgado a hacerlo por mí mismo y ahorrarme los 90€ de una nueva reparación.

¿Cuales son los síntomas de la avería?

La pantalla se enciende, hay comunicación con la cámara, el zoom funciona, la botonera también… pero el botón de test no se pone rojo y el flash no dispara. Todo parece indicar que el condensador no está cargando, y por lo tanto no se puede hacer el disparo.

¿Qué le ocurre? ¿Está perezoso?

Lo que le ocurre es que uno de los transistores de alto voltaje del circuito de carga le da por romperse, y deja de conducir. Este transistor es un BCX41 NPN del tipo SMD. Podéis ver la hoja de especificaciones de un BCX41 de Siemens aquí:

http://www.datasheetcatalog.org/datasheet/siemens/BCX41.pdf

¿Cuánto cuesta el componente y dónde se puede conseguir?

Yo he usado algunas cosas que aparecen en esta foto, y alguna más. Muy importante contar con un soldador de presición y punta fina. Vamos a trabajar con un componente ENANO. Cualquier cosa que tenga una punta mayor de 1mm de diámetro será excesivo. También deberá tener poca potencia si no queremos dañar el componente por exceso de calor.

– Soldador JBC 14S (Potencia: 11W | Punta de 1mm)

– Estaño de 0,5mm

– Malla desoldadora

– Flux con base de alcohol

– Polímetro digital

– Pinzas

– Lupa

PROCEDIMIENTO

1. Desmontando el flash

Desmontar el flash es fácil, pero hay que tener cuidado con ciertas piezas que podemos perder fácilmente.

El flash lleva 4 tornillos en la base, donde la zapata de conexión con la cámara, que deberemos extraer. También lleva otros dos en la parte delantera de la antorcha o cabezal. Los tornillos se ven muy bien. Extraer y etiquetar, porque tienen diferentes largos.

(De este punto no tengo fotos. Si son necesarias las puedo hacer.)

Una vez removidos los tornillos tenemos que quitar las dos tapas del flash. Colocaremos el flash sobre la mesa de frente a nosotros, es decir, con el emisor infrarrojo hacia nosotros, dejando la pantalla y la botonera hacia abajo. Primero debemos quitar la tapa superior, la del cabezal, haciendo un poco de palanca y con cuidado.

Una vez quitada la tapa superior quitaremos la inferior haciendo palanca en su parte superior, justo por donde la «bisagra» que une las dos partes del flash. Si os fijáis bien veréis que hay un par de pestañas a cada lado. Ojo con meter mucho el destornillador porque ahí dentro está el condensador de carga. Os puede meter una buena sacudida, aunque en mi caso habían pasado un par de días y ya estaba totalmente descargado.

2. Cosas que podemos perder

Hay tres elementos que podemos perder fácilmente, y que debemos guardar con cuidado.

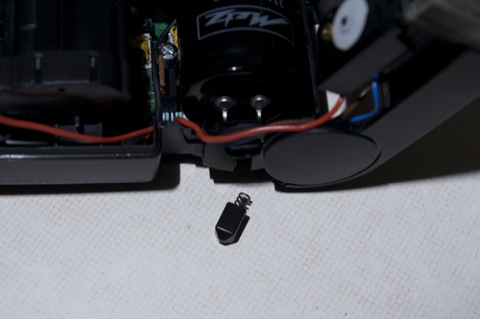

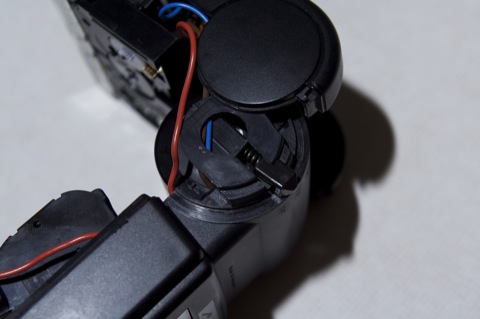

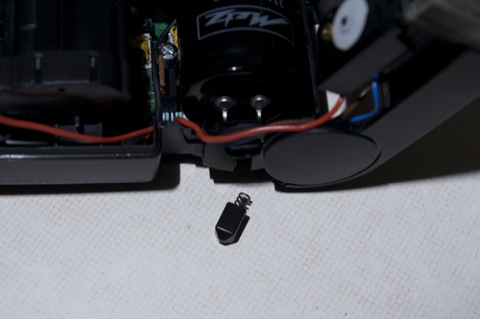

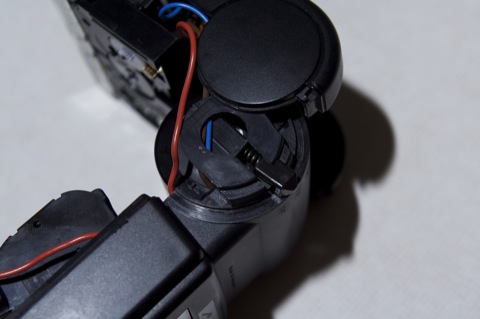

Primero el tope que hace presión contra unas muescas y mantiene el ángulo del flash en su sitio. Sin él, al mover el cabezal del flash no oiríamos los sonoros «clack»s y no tendríamos ciertos ángulos fijos de inclinación, sino que sería un continuo. Es esa pieza negra con muelle. En la segunda foto se ve cómo va colocada en la bisagra, justo en el lado central derecho de la foto. Si no desmontáis la bisagra os ahorráis perder esta pieza:

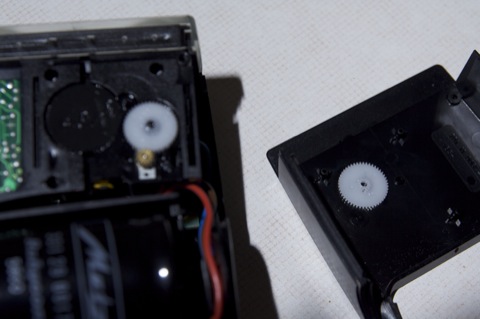

Otra de las piezas es esta rueda, que va en el otro lado de la bisagra. De nuevo si no la desmontáis os lo ahorráis:

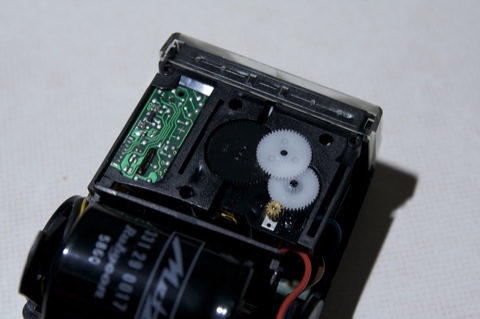

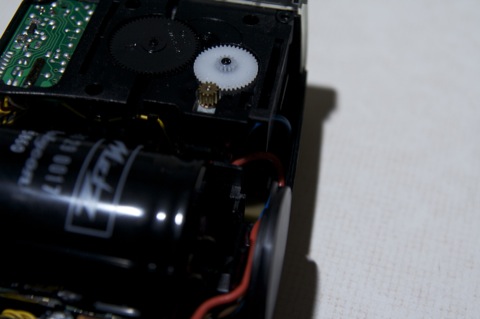

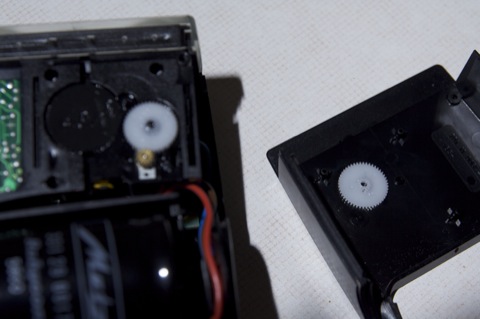

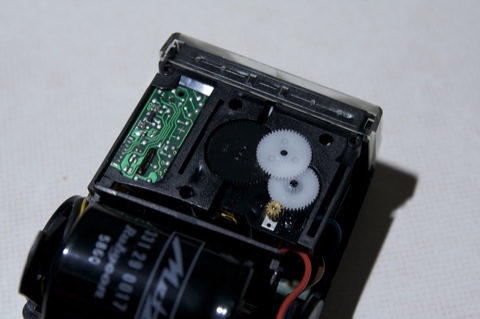

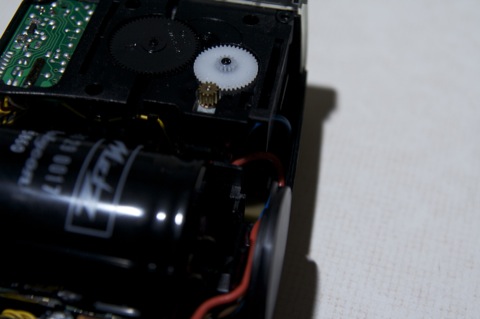

Por último, y esta sí que la podéis perder, es esta rueda blanca que queda suelta al desmontar la tapa del cabezal. Va encajada encima de todos los demás engranajes, tal y como se puede ver en la segunda foto:

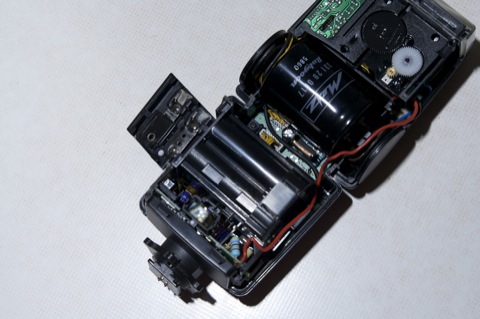

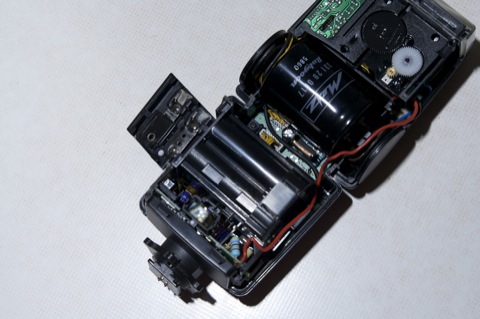

3. Desmontando el cajetín de baterías

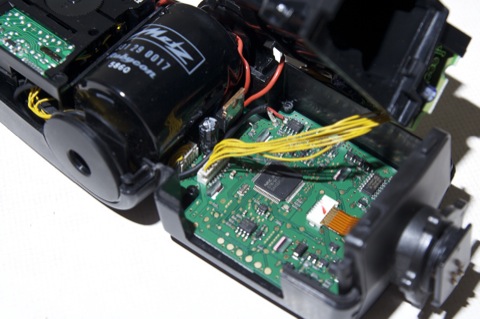

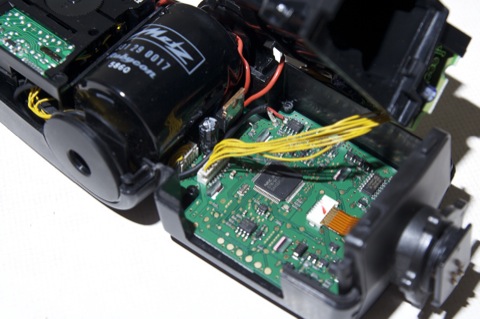

El cajetín de pilas es esa parte negra donde metéis las pilas. Tiene un par de tornillos en la parte superior, muy cerca de la bisagra. Los removéis y los guardáis. También deberéis soltar el conector de datos de cables amarillos que aparece en la segunda foto. Así trabajaremos más cómodos.

4. A soldar se ha dicho

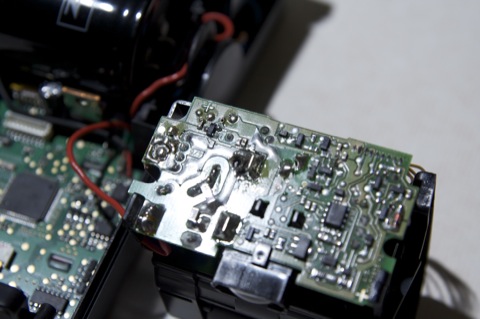

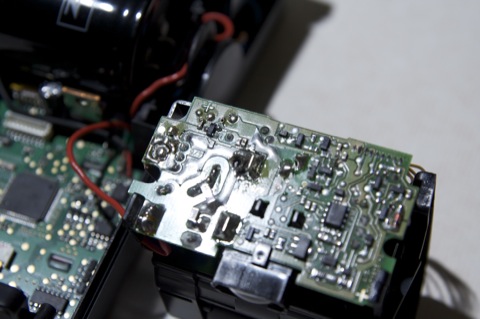

El transistor está en la parte inferior del circuito del cajetín de pilas. Se puede ver la zona a soldar en estas dos fotos. El componente a reemplazar es el transistor negro que se ve en la esquina superior izquierda del circuito, en la segunda foto, cerca del «+» que aparece serigrafiado.

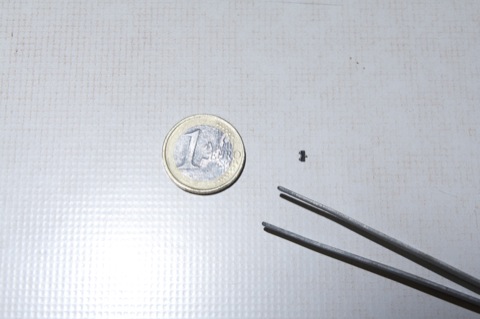

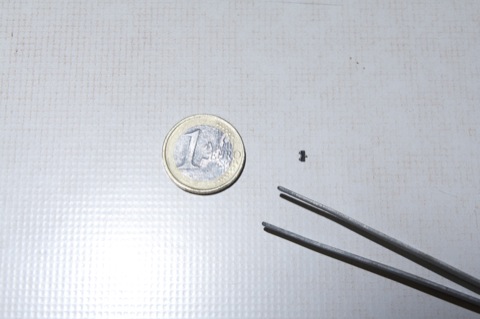

¿Y qué tamaño tiene el componente que queremos soldar?. Pues tal que este. Como veis, hacen falta pinzas para manipularlo:

Os recomiendo utilizar malla desoldadora para quitar el antiguo, reestañar los pads del circuito, preestañar las patas del transistor, y luego hacer la soldadura con un poquito de flux. Así el estaño agarrará bien y tendréis una soldadura duradera y de calidad.

5. Montando de nuevo el flash

Para montar de nuevo el flash hay que seguir la secuencia en el orden inverso, atendiendo a algunas consideraciones especiales con los cables de la zona de la bisagra para no dañarlos.

Empezaremos colocando y atornillando de nuevo el cajetín de baterías, sin olvidarnos de volver a poner el conector de cables amarillos que habíamos soltado. No os olvidéis de poner la tapa de las pilas antes de atornillar, porque sino tendréis que desmontar todo de nuevo.

Al poner la tapa inferior hay que tener mucho ojo con no pillar ningún cable de la zona de la bisagra. Aseguraos que los cables de ambos lados están retirados y bien cerca de los laterales. Al terminar de poner esta tapa intentad poner el flash en ángulo de 90º con cuidado. Si encontráis la más mínima resistencia parad, porque estáis pillando algún cable y lo vais a acabar seccionando. Tendréis que quitar de nuevo la tapa, recolocar los cables y volverla a poner.

En estas fotos podéis ver el grupo de cables amarillos de la izquierda, muy finos, y el grupo de cables de alimentación de la derecha, algo más gordos:

Una vez puesta la tapa inferior ponemos la superior, colocando primero la rueda dentada blanca que hemos visto un poco más arriba. Atornillamos todo y listo.

RESULTADOS

¡El flash ha vuelto a la vida!. El testigo rojo de «flash preparado» se vuelve a encender, y el flash dispara perfectamente incluso a plena potencia. He realizado varios disparos de prueba, tanto con el botón de test como desde la cámara con eTTL, y ha funcionado sin problema.

¡¡FUNCIONAAAAAA!!